网络技术

H3C网络技术

H3C 设备CLI(命令行)管理

H3C基础配置知识

H3C 设备型号概述

H3C网络端口基础信息与配置

H3C网络设备概述

HCL模拟器使用简介

H3C WX2540H 本地portal认证+本地用户认证实现web认证

网络的基本概念与定义

VLAN简介与配置

生成树配置

STP简介与配置

RSTP简介

MSTP基本概念

交换机FTP和TFTP操作

配置文件与升级

网络设备登录管理方式

网络设备文件系统操作

H3C MSR路由器出口双线负载均衡

策略路由配置

以太网链路聚合

DHCP中继

防火墙简单配置实验

华为_HCIP

认识设备-硬件架构与逻辑平面

路由基础-HCIP

OSPF路由基础概述

Router LSA详解

OSPF-Network LSA(二类LSA)与区域内路由计算

OSPF-区域间路由计算

计算机网络-OSPF防环机制

计算机网络-RIP动态路由协议简介

OSPF区域外部路由计算

OSPF特殊区域-Stub区域

计算机网络-NSSA区域与Totally NSSA区域

OSPF路由汇总

OSPF其它特性

IS-IS路由协议基础概念

IS-IS基础概念二

IS-IS邻接关系建立

IS-IS链路状态数据库同步

IS-IS路由计算

IPv6基础概念

IPv6缩写规范与地址分类

ICMPv6基础知识

ICMPv6之NDP协议

计算机网络-IPv6地址配置

DHCPv6基础概念

DHCPv6配置

IPv6路由配置

路由策略与路由工具

计算机网络-Filter-Policy过滤策略

Route-Policy路由策略

策略路由概念与应用

MQC策略简介与配置

流量过滤策略

BGP的背景与概述

BGP基本概念

BGP报文类型简介

BGP状态机制与对等体表项

BGP路由生成与路由表

BGP路由通告原则

BGP基础实验配置

BGP路由优选概述

BGP路由优选原则一Preferred-Value

BGP路由优选原则二-本地优先级

BGP路由优选原则三-路由类型

BGP路由优选原则四-AS_Path属性

BGP路由优选原则五-Origin属性优选

BGP路由优选原则六-优选MED属性值最小的路由

BGP路由优选原则七-EBGP优于IBGP

BGP路由优选原则八-优选IGP Cost值小的路由

BGP路由负载分担

BGP路由反射器与Cluster list选路原则

BGP路由优选原则九-优选Router ID小的设备通告的路由

计算机网络-IP组播基础

组播地址与组播网络组成

组播数据转发原理与RPF

组播分发树与组播协议

IGMP协议简介

IGMPv1工作原理

IGMPv2工作原理简介

IGMPv3的工作原理

IGMP Snooping特性

计算机网络-PIM协议基础概念

PIM-DM密集模式工作原理

基于PIM-DM+IGMP的组播实验配置

PIM-SM(ASM)基础

PIM-SM(SSM)基本原理

PIM-SM组播实验

BFD检测机制

BFD配置实验

VRRP基础概念

VRRP工作原理与选举过程

VRRP主备切换与主备回切

VRRP基础实验一

RSTP基础概念

RSTP工作原理与P/A机制

MSTP概述

MSTP基础概念

MSTP工作原理概述

MSTP基础实验一(单域多实例)

计算机网络-VPN虚拟专用网络概述

计算机网络-GRE(通用路由封装协议)简介

GRE-动态路由协议实验

IPSec VPN基本概念

IPSec VPN工作原理

IPSec VPN基础实验一(主模式)

GRE Over IPSec实验

计算机网络-L2TP VPN基础概念与原理

L2TP VPN基础实验配置

L2TP Over IPSec基础实验

SSH理论基础

VRF基本概念

MPLS基础概念

MPLS转发原理

MPLS静态标签实验

计算机网络-LDP标签分发协议

LDP工作原理-LDP会话建立

LDP标签发布与管理

LDP工作过程详解

VPN实例应用于交换机带外管理接口

H3C V7防火墙IPSECVPN配置(主模式配置)

网络设备拨号设置

网络地址分类与子网划分

防火墙区域以及安全策略配置(命令行版)

H3C V7 IPSEC_VPN配置(野蛮模式配置)

华为_HCIA

路由基础

以太网交换基础

VLAN的原理与配置

VLAN间通信

STP生成树简介

华为VRP系统简介

NAT网络地址转换

ACL访问控制列表

AAA的原理与配置

DHCP配置

链路聚合原理与配置

PPP与PPPoE协议

OSPF路由基础

无线通信基础原理

无线组网基本概念

无线网络配置原理与步骤

典型无线组网实验配置

网络设备防火墙是什么?

防火墙工作原理与安全策略

华为VRP系统基础命令配置

本文档使用 MrDoc 发布

-

+

首页

ACL访问控制列表

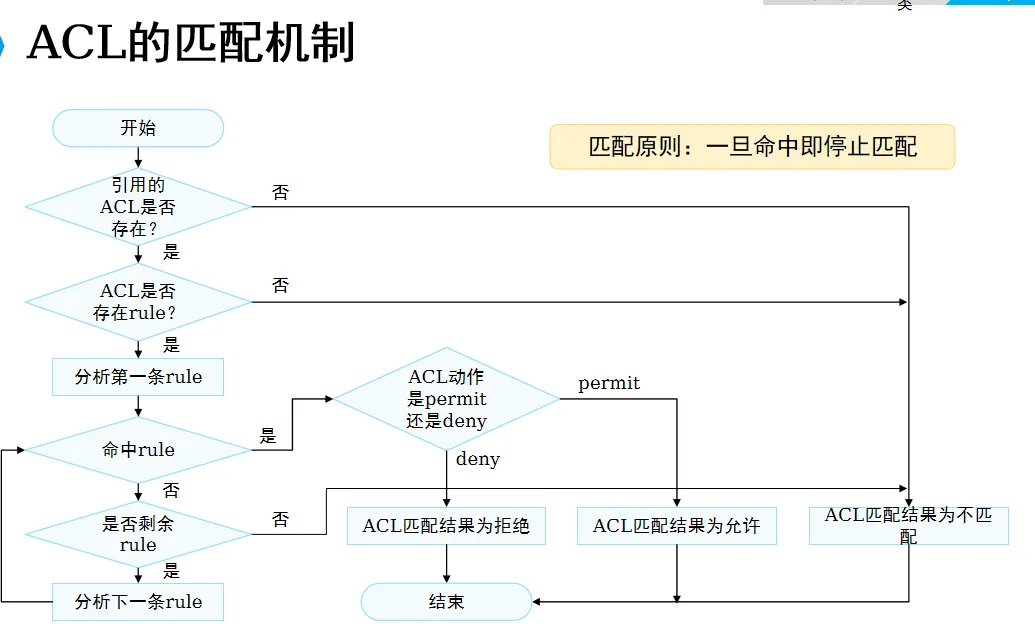

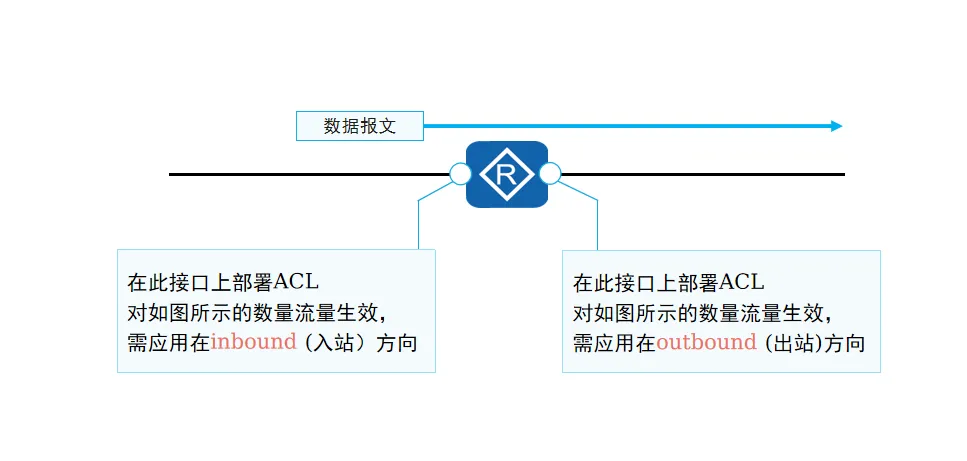

上一篇介绍NAT时候就看到了ACL这个东西了,这个是什么意思?有什么作用呢? ## 一、ACL访问控制列表 访问控制列表 (ACL, Access Control List)是由一系列permit或deny语句组成的、有序规则的列表。ACL是一个匹配工具,能够对报文进行匹配和区分。简单来讲就是一个过滤列表,一般配合其它技术实现功能。ACL可以通过对网络中报文流的精确识别,与其他技术结合,达到控制网络访问行为、防止网络攻击和提高网络带宽利用率的目的,从而切实保障网络环境的安全性和网络服务质量的可靠性。 比如下面这种情况:  我们实际上使用不同VLAN划分不同网段以区分不同功能。因此对于内网不同网段的策略可以使用ACL访问控制列表进行控制。网络流量是有方向和一来一回数据流的,因此一般可以在发送或者接收时调用ACL。 ## 二、ACL的组成 ACL由若干条permit或deny语句组成。每条语句就是该ACL的一条规则,每条语句中的permit或deny就是与这条规则相对应的处理动作。  ### 2.1 ACL编号 在网络设备上配置ACL时,每个ACL列表都需要分配一个编号,称为ACL编号,用来标识ACL。不同分类的ACL编号范围不同。这个编号与下面将要介绍的ACL分类相关。 ### 2.2 ACL规则 前面提到了,一个ACL通常由若干条“permit/deny”语句组成,每条语句就是该ACL的一条规则。ACL规则包含规则编号,规则处理动作,匹配项,如果没有指定规则编号则有缺省规则编号和步长。 ### 2.1 规则编号(Rule ID): 一个ACL中的每一条规则都有一个相应的编号。 ### 2.2 步长(Step): 步长是系统自动为ACL规则分配编号时,每个相邻规则编号之间的差值,缺省值为5。步长的作用是为了方便后续在旧规则之间,插入新的规则。比如缺省规则编号:0 ,5 ,10 ,15 ....  ### 2.3 动作 每条规则中的permit或deny,就是与这条规则相对应的处理动作。permit指“允许”,deny指“拒绝”,但是ACL一般是结合其他技术使用,不同的场景,处理动作的含义也有所不同。 ### 2.4 匹配项 ACL定义了极其丰富的匹配项。例子中体现的源地址,ACL还支持很多其他规则匹配项。例如,二层以太网帧头信息(如源MAC、目的MAC、以太帧协议类型)、三层报文信息(如目的地址、协议类型)以及四层报文信息(如TCP/UDP端口号)等。只有匹配到相应的条件才执行相应的动作。 在这里需要了解一个知识:**通配符 (Wildcard)** - 通配符是一个32比特长度的数值,用于指示IP地址中,哪些比特位需要严格匹配,哪些比特位无需匹配。 - 通配符通常采用类似网络掩码的点分十进制形式表示,但是含义却与网络掩码完全不同。   因为ACL一般用来匹配源地址、目的地址、源端口和目的端口,因此需要使用地址+通配符形式进行匹配。参考上面图例:192.168.1.0 0.0.0.255 转换成二进制可以表示0段必须为192.168.1,最后一段可以为1-255。192.168.1.0 0.0.0.255 表示一个网段,192.168.1.1 0 表示一个主机位,即全部匹配,0.0.0.0 255.255.255.255 表示所有地址 通配符中的1或者0可以不连续,进行灵活匹配,一般用于匹配网段或者一个主机。 注意:每个ACL系统都在ACL末尾隐含的规则拒绝所有rule 4294967294 deny ## 三、ACL的分类 一般有两种分类:基于ACL规则号分类,基于ACL命名的ACL,一般常用编号进行定义。 基于ACL规则定义方式的分类:常用的为基本ACL和高级ACL。 |分类 |编号范围| 规则定义描述| |---|---|:---| |基本ACL| 2000~2999| 仅使用报文的源IP地址、分片信息和生效时间段信息来定义规则。| |高级ACL| 3000~3999| 可使用IPv4报文的源IP地址、目的IP地址、IP协议类型、ICMP类型、TCP源/目的端口号、UDP源/目的端口号、生效时间段等来定义规则。| |二层ACL |4000~4999| 使用报文的以太网帧头信息来定义规则,如根据源MAC地址、目的MAC地址、二层协议类型等。| |用户自定义ACL| 5000~5999| 使用报文头、偏移位置、字符串掩码和用户自定义字符串来定义规则。| |用户ACL |6000~6999 |既可使用IPv4报文的源IP地址或源UCL(User Control List)组,也可使用目的IP地址或目的UCL组、IP协议类型、ICMP类型、TCP源端口/目的端口、UDP源端口/目的端口号等来定义规则。| 基于ACL标识方法的分类: |分类| 规则定义描述| |---|---| |数字型ACL| 传统的ACL标识方法。创建ACL时,指定一个唯一的数字标识该ACL。| |命名型ACL |通过名称代替编号来标识ACL。| 我们这里主要学习基本ACL和高级ACL。  基本ACL一般只用来匹配源地址,高级ACL可以匹配源地址、目的地址、源端口、目的端口,更为灵活。因此基本ACL一般用来匹配一个网络所有流量,高级ACL匹配一个网络去往不同目的网络或者不同流量的匹配(HTTP、DNS、FTP、TELNET等等) ## 四、ACL的工作原理 1、ACL的匹配机制:  2、ACL的匹配机制概括来说就是: - 配置ACL的设备接收报文后,会将该报文与ACL中的规则逐条进行匹配,如果不能匹配上,就会继续尝试去匹配下一条规则。 - 匹配顺序按照规则编号从小到大匹配 - 一旦匹配上,则设备会对该报文执行这条规则中定义的处理动作,并且不再继续尝试与后续规则匹配。 - 在末尾有一条隐含的拒绝所有流量的rule规则 3、ACL的匹配顺序与结果  建议匹配严格的规则放在前面,宽泛匹配的放在后面顺序匹配。 4、ACL的匹配位置:   可以想象成一条数据为写一封信,从你寄出信--接收方收到信-再到接收方回复内容--你收到回信这才是一个完整的过程,你可以选择在发出时候进行匹配,或者在回信的过程进行匹配拦截。ACL的应用可以在物理接口或者三层逻辑接口如VLANIF上以及路由策略等应用。 一般情况下建议遵循以下规则: - 基本ACL在靠近发送端,因为基本ACL匹配所有流量,影响全部流量 - 高级ACL部署在靠近接收端,因为只是匹配其中特定特征流量,可能不会影响其它流量 ## 四、ACL的配置应用与实践 ACL的应用很广泛,可以用于以下场景: - 匹配IP流量 - 在Traffic-filter中被调用 - 在NAT(Network Address Translation)中被调用 - 在路由策略中被调用 - 在防火墙的策略部署中被调用 - 在QoS中被调用 - 其他…… ACL配置:因为基本ACL和高级ACL的匹配项不一样,因此配置上有一些不一样。 基本ACL: ```ssh # 创建基本ACL,并进入基本ACL视图。 [Huawei] acl [ number(2000~2999) ] acl-number [ match-order config ] # 配置基本ACL的规则 [Huawei-acl-basic-2000] rule [ rule-id ] { deny | permit } [ source { source-address source-wildcard | any } | time-range time-name ] # 示例 acl number 2000 rule 5 permit source 192.168.1.0 0.0.0.255 ``` 高级ACL: ```ssh # 创建高级ACL,进入高级ACL视图。 [Huawei] acl [ number(3000-3999) ] acl-number [ match-order config ] # 配置基本ACL的规则 # 根据IP承载的协议类型不同,在设备上配置不同的高级ACL规则。对于不同的协议类型,有不同的参数组合。 # 当参数protocol为IP时,高级ACL的命令格式为 rule [ rule-id ] { deny | permit } ip [ destination { destination-address destination-wildcard | any } | source { source-address source-wildcard | any } | time-range time-name | [ dscp dscp | [ tos tos | precedence precedence ] ] ] # 当参数protocol为TCP时,高级ACL的命令格式为 rule [ rule-id ] { deny | permit } { protocol-number | tcp } [ destination { destination-address destination-wildcard | any } | destination-port { eq port | gt port | lt port | range port-start port-end } | source { source-address source-wildcard | any } | source-port { eq port | gt port | lt port | range port-start port-end } | tcp-flag { ack | fin | syn } * | time-range time-name ] * # 简单说就是IP协议可以匹配源地址、目的地址,TCP可以匹配源端口、目的端口 # 示例 acl number 3000 rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255 rule 10 permit tcp source 192.168.1.0 0.0.0.255 source-port eq telnet destinati on 192.168.2.0 0.0.0.255 ``` 总结:ACL一般使用编号进行区分。基本ACL(2000-2999)支持源地址匹配,高级ACL(3000-3999)支持匹配源地址、目的地址、源端口和目的端口。地址的匹配使用地址+通配符进行匹配选择,通配符可以不连续进行灵活匹配。每个ACL末尾隐含一条拒绝所有的rule,ACL规则按顺序匹配,如果没有指定rule编号则缺省步长为5。基本ACL靠近源端匹配,高级ACL靠近目的端进行匹配,ACL可以应用于流量过滤、NAT、路由策略、策略路由等场景。 如果觉得文章对您有帮助欢迎关注公众号:不喜欢热闹的孩子

Chuck

2024年1月16日 11:22

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

分享

链接

类型

密码

更新密码