网络技术

H3C网络技术

H3C 设备CLI(命令行)管理

H3C基础配置知识

H3C 设备型号概述

H3C网络端口基础信息与配置

H3C网络设备概述

HCL模拟器使用简介

H3C WX2540H 本地portal认证+本地用户认证实现web认证

网络的基本概念与定义

VLAN简介与配置

生成树配置

STP简介与配置

RSTP简介

MSTP基本概念

交换机FTP和TFTP操作

配置文件与升级

网络设备登录管理方式

网络设备文件系统操作

H3C MSR路由器出口双线负载均衡

策略路由配置

以太网链路聚合

DHCP中继

防火墙简单配置实验

华为_HCIP

认识设备-硬件架构与逻辑平面

路由基础-HCIP

OSPF路由基础概述

Router LSA详解

OSPF-Network LSA(二类LSA)与区域内路由计算

OSPF-区域间路由计算

计算机网络-OSPF防环机制

计算机网络-RIP动态路由协议简介

OSPF区域外部路由计算

OSPF特殊区域-Stub区域

计算机网络-NSSA区域与Totally NSSA区域

OSPF路由汇总

OSPF其它特性

IS-IS路由协议基础概念

IS-IS基础概念二

IS-IS邻接关系建立

IS-IS链路状态数据库同步

IS-IS路由计算

IPv6基础概念

IPv6缩写规范与地址分类

ICMPv6基础知识

ICMPv6之NDP协议

计算机网络-IPv6地址配置

DHCPv6基础概念

DHCPv6配置

IPv6路由配置

路由策略与路由工具

计算机网络-Filter-Policy过滤策略

Route-Policy路由策略

策略路由概念与应用

MQC策略简介与配置

流量过滤策略

BGP的背景与概述

BGP基本概念

BGP报文类型简介

BGP状态机制与对等体表项

BGP路由生成与路由表

BGP路由通告原则

BGP基础实验配置

BGP路由优选概述

BGP路由优选原则一Preferred-Value

BGP路由优选原则二-本地优先级

BGP路由优选原则三-路由类型

BGP路由优选原则四-AS_Path属性

BGP路由优选原则五-Origin属性优选

BGP路由优选原则六-优选MED属性值最小的路由

BGP路由优选原则七-EBGP优于IBGP

BGP路由优选原则八-优选IGP Cost值小的路由

BGP路由负载分担

BGP路由反射器与Cluster list选路原则

BGP路由优选原则九-优选Router ID小的设备通告的路由

计算机网络-IP组播基础

组播地址与组播网络组成

组播数据转发原理与RPF

组播分发树与组播协议

IGMP协议简介

IGMPv1工作原理

IGMPv2工作原理简介

IGMPv3的工作原理

IGMP Snooping特性

计算机网络-PIM协议基础概念

PIM-DM密集模式工作原理

基于PIM-DM+IGMP的组播实验配置

PIM-SM(ASM)基础

PIM-SM(SSM)基本原理

PIM-SM组播实验

BFD检测机制

BFD配置实验

VRRP基础概念

VRRP工作原理与选举过程

VRRP主备切换与主备回切

VRRP基础实验一

RSTP基础概念

RSTP工作原理与P/A机制

MSTP概述

MSTP基础概念

MSTP工作原理概述

MSTP基础实验一(单域多实例)

计算机网络-VPN虚拟专用网络概述

计算机网络-GRE(通用路由封装协议)简介

GRE-动态路由协议实验

IPSec VPN基本概念

IPSec VPN工作原理

IPSec VPN基础实验一(主模式)

GRE Over IPSec实验

计算机网络-L2TP VPN基础概念与原理

L2TP VPN基础实验配置

L2TP Over IPSec基础实验

SSH理论基础

VRF基本概念

MPLS基础概念

MPLS转发原理

MPLS静态标签实验

计算机网络-LDP标签分发协议

LDP工作原理-LDP会话建立

LDP标签发布与管理

LDP工作过程详解

VPN实例应用于交换机带外管理接口

H3C V7防火墙IPSECVPN配置(主模式配置)

网络设备拨号设置

网络地址分类与子网划分

防火墙区域以及安全策略配置(命令行版)

H3C V7 IPSEC_VPN配置(野蛮模式配置)

华为_HCIA

路由基础

以太网交换基础

VLAN的原理与配置

VLAN间通信

STP生成树简介

华为VRP系统简介

NAT网络地址转换

ACL访问控制列表

AAA的原理与配置

DHCP配置

链路聚合原理与配置

PPP与PPPoE协议

OSPF路由基础

无线通信基础原理

无线组网基本概念

无线网络配置原理与步骤

典型无线组网实验配置

网络设备防火墙是什么?

防火墙工作原理与安全策略

华为VRP系统基础命令配置

本文档使用 MrDoc 发布

-

+

首页

流量过滤策略

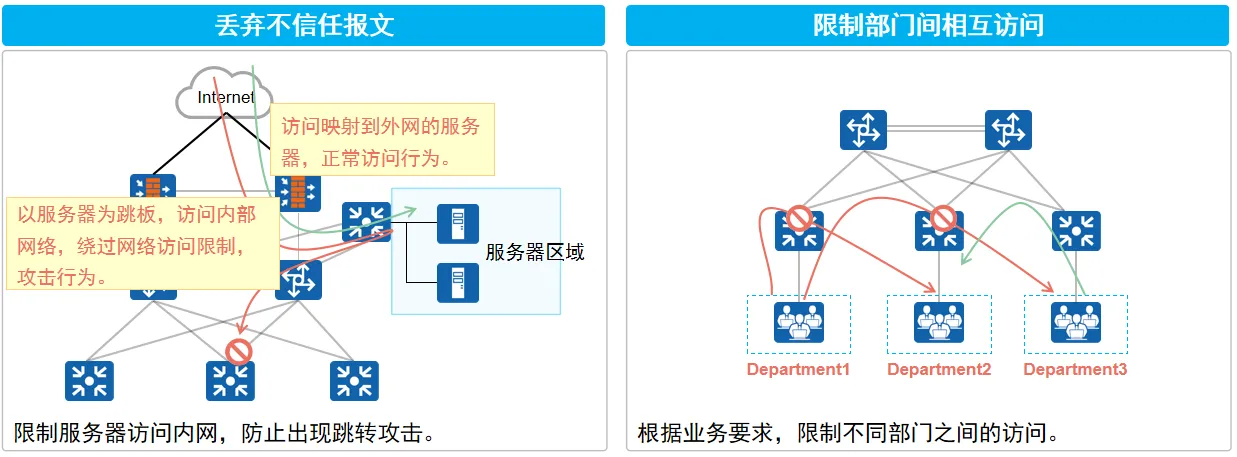

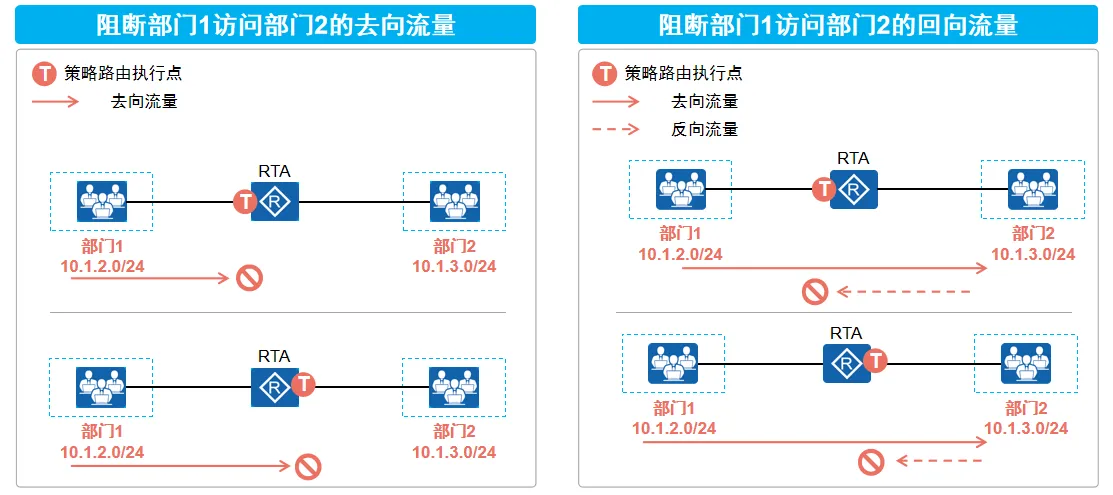

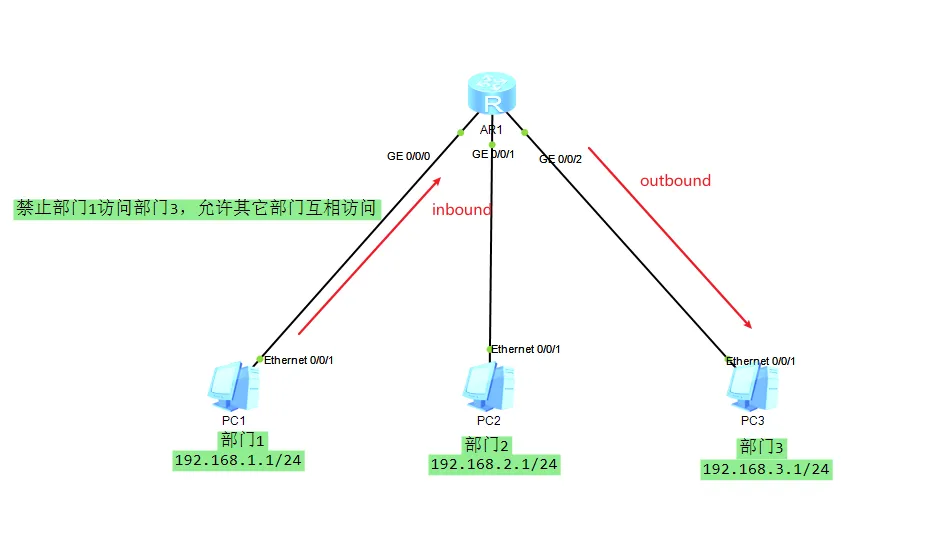

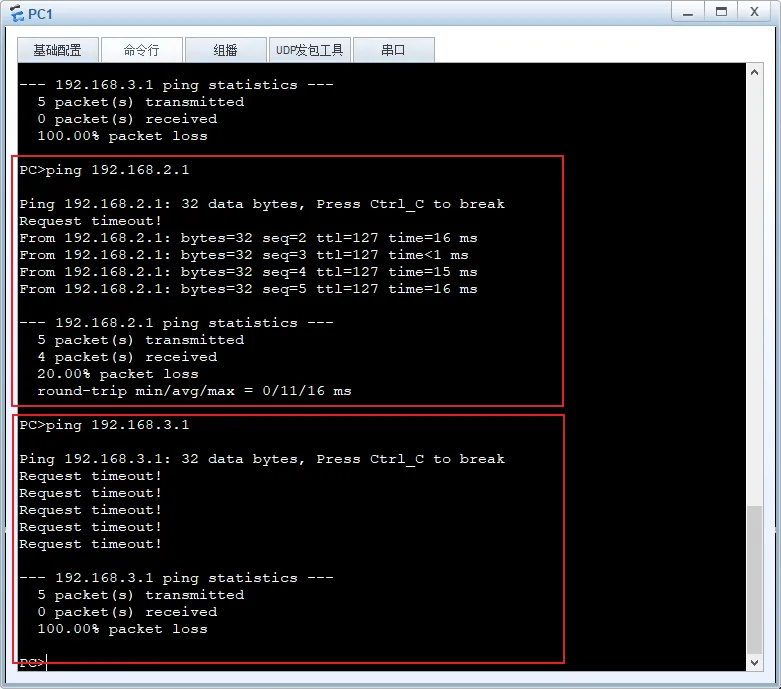

## 一、概述 为提高网络安全性,管理人员需要控制进入网络的流量,将不信任的报文丢弃在网络边界。所谓的不信任报文是指对用户来说存在安全隐患或者不愿意接收的报文。同时保证数据访问安全性,企业网络中经常会要求一些部门之间不能相互访问。  ## 二、Traffic-Filter Traffic-Filter 是华为设备上用于流量过滤的一种功能,它允许网络管理员根据特定的规则来控制网络中的数据包。这些规则可以基于数据包的源地址、目的地址、端口号、协议类型等条件来制定。Traffic-Filter和前面学习的MQC都可以用于过滤流量,符合特征则执行操作。 Traffic-Filter只能应用在接口视图下,而MQC可以调用在多种视图。  使用Traffic-Filter过滤流量可以灵活地选择部署位置,在流量进入设备或者离开设备的接口上执行过滤动作,双向访问的业务禁止其中一个方向即可实现阻断业务的需求。  其实流量过滤的原理很简单,使用ACL进行匹配,rule动作permit则允许,deny则拒绝掉,然后应用到接口上。 ## 三、配置 ```ssh # 配置ACL ACL 3000 rule 5 deny ip source 192.168.1.0 0.0.0.255 destination 192.168.3.0 0.0.0.255 rule 10 permit ip # 在接口应用traffic-filter [RTA] interface GigabitEthernet 0/0/2 [RTA-GigabitEthernet0/0/2] traffic-filter outbound acl 3000 ``` 拓扑:如图是直接使用路由器物理接口作为网关,部门1访问部门3通过G0口进入然后转发到G2口出,我们还需要指定流量是有来有回才能互相访问,所以除了可以在去时流量进行过滤也可以在部门什回来部门1的流量进行过滤,方法和接口方向都可以灵活配置。  ```ssh # 配置过滤ACL,先拒绝掉部门1去往部门3,然后允许所有 acl number 3000 rule 5 deny ip source 192.168.1.0 0.0.0.255 destination 192.168.3.0 0.0.0.255 rule 10 permit ip # 我这里选择在部门1去往部门3的outbound方向调用,也可以在G0的inbound方向调用 interface GigabitEthernet0/0/2 ip address 192.168.3.254 255.255.255.0 traffic-filter outbound acl 3000 ```  Traffic-Filter除了在物理接口调用也支持在VLAN里面使用,但是可以部署命令不太一样。 ```ssh # 在交换机上全局使用 traffic-filter vlan 10 inbound acl 3000 ``` 总结:流量过滤可以使用Traffic-Filter进行限制不同部门互访,隔绝流量,支持在物理接口和VLAN视图使用,有inbound和outbound,可以灵活运用以实现需求。

Chuck

2024年5月22日 10:39

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

分享

链接

类型

密码

更新密码