网络技术

H3C网络技术

H3C 设备CLI(命令行)管理

H3C基础配置知识

H3C 设备型号概述

H3C网络端口基础信息与配置

H3C网络设备概述

HCL模拟器使用简介

H3C WX2540H 本地portal认证+本地用户认证实现web认证

网络的基本概念与定义

VLAN简介与配置

生成树配置

STP简介与配置

RSTP简介

MSTP基本概念

交换机FTP和TFTP操作

配置文件与升级

网络设备登录管理方式

网络设备文件系统操作

H3C MSR路由器出口双线负载均衡

策略路由配置

以太网链路聚合

DHCP中继

防火墙简单配置实验

华为_HCIP

认识设备-硬件架构与逻辑平面

路由基础-HCIP

OSPF路由基础概述

Router LSA详解

OSPF-Network LSA(二类LSA)与区域内路由计算

OSPF-区域间路由计算

计算机网络-OSPF防环机制

计算机网络-RIP动态路由协议简介

OSPF区域外部路由计算

OSPF特殊区域-Stub区域

计算机网络-NSSA区域与Totally NSSA区域

OSPF路由汇总

OSPF其它特性

IS-IS路由协议基础概念

IS-IS基础概念二

IS-IS邻接关系建立

IS-IS链路状态数据库同步

IS-IS路由计算

IPv6基础概念

IPv6缩写规范与地址分类

ICMPv6基础知识

ICMPv6之NDP协议

计算机网络-IPv6地址配置

DHCPv6基础概念

DHCPv6配置

IPv6路由配置

路由策略与路由工具

计算机网络-Filter-Policy过滤策略

Route-Policy路由策略

策略路由概念与应用

MQC策略简介与配置

流量过滤策略

BGP的背景与概述

BGP基本概念

BGP报文类型简介

BGP状态机制与对等体表项

BGP路由生成与路由表

BGP路由通告原则

BGP基础实验配置

BGP路由优选概述

BGP路由优选原则一Preferred-Value

BGP路由优选原则二-本地优先级

BGP路由优选原则三-路由类型

BGP路由优选原则四-AS_Path属性

BGP路由优选原则五-Origin属性优选

BGP路由优选原则六-优选MED属性值最小的路由

BGP路由优选原则七-EBGP优于IBGP

BGP路由优选原则八-优选IGP Cost值小的路由

BGP路由负载分担

BGP路由反射器与Cluster list选路原则

BGP路由优选原则九-优选Router ID小的设备通告的路由

计算机网络-IP组播基础

组播地址与组播网络组成

组播数据转发原理与RPF

组播分发树与组播协议

IGMP协议简介

IGMPv1工作原理

IGMPv2工作原理简介

IGMPv3的工作原理

IGMP Snooping特性

计算机网络-PIM协议基础概念

PIM-DM密集模式工作原理

基于PIM-DM+IGMP的组播实验配置

PIM-SM(ASM)基础

PIM-SM(SSM)基本原理

PIM-SM组播实验

BFD检测机制

BFD配置实验

VRRP基础概念

VRRP工作原理与选举过程

VRRP主备切换与主备回切

VRRP基础实验一

RSTP基础概念

RSTP工作原理与P/A机制

MSTP概述

MSTP基础概念

MSTP工作原理概述

MSTP基础实验一(单域多实例)

计算机网络-VPN虚拟专用网络概述

计算机网络-GRE(通用路由封装协议)简介

GRE-动态路由协议实验

IPSec VPN基本概念

IPSec VPN工作原理

IPSec VPN基础实验一(主模式)

GRE Over IPSec实验

计算机网络-L2TP VPN基础概念与原理

L2TP VPN基础实验配置

L2TP Over IPSec基础实验

SSH理论基础

VRF基本概念

MPLS基础概念

MPLS转发原理

MPLS静态标签实验

计算机网络-LDP标签分发协议

LDP工作原理-LDP会话建立

LDP标签发布与管理

LDP工作过程详解

VPN实例应用于交换机带外管理接口

H3C V7防火墙IPSECVPN配置(主模式配置)

网络设备拨号设置

网络地址分类与子网划分

防火墙区域以及安全策略配置(命令行版)

H3C V7 IPSEC_VPN配置(野蛮模式配置)

华为_HCIA

路由基础

以太网交换基础

VLAN的原理与配置

VLAN间通信

STP生成树简介

华为VRP系统简介

NAT网络地址转换

ACL访问控制列表

AAA的原理与配置

DHCP配置

链路聚合原理与配置

PPP与PPPoE协议

OSPF路由基础

无线通信基础原理

无线组网基本概念

无线网络配置原理与步骤

典型无线组网实验配置

网络设备防火墙是什么?

防火墙工作原理与安全策略

华为VRP系统基础命令配置

本文档使用 MrDoc 发布

-

+

首页

SSH理论基础

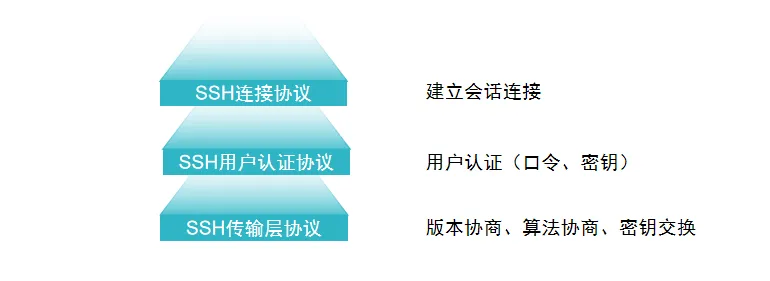

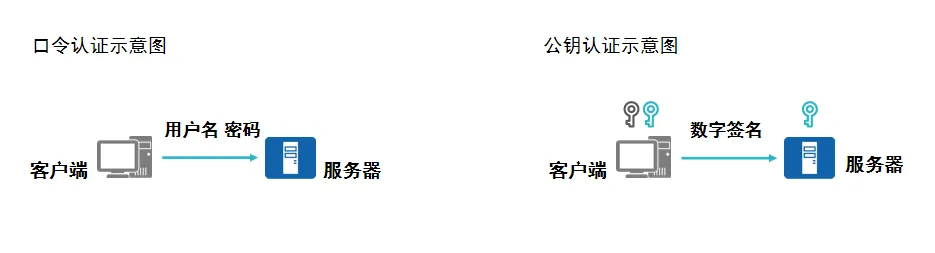

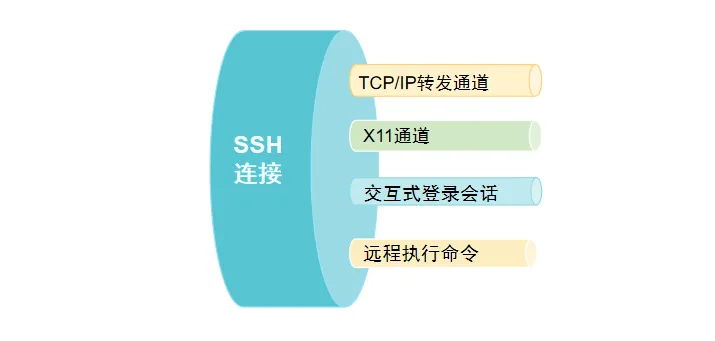

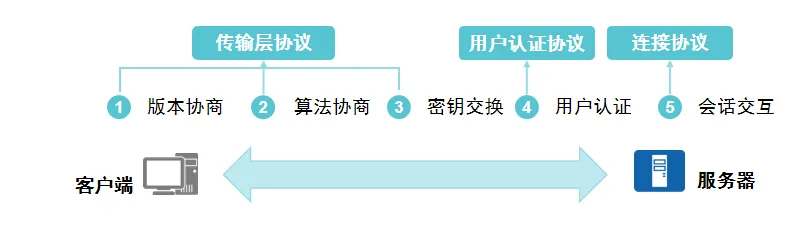

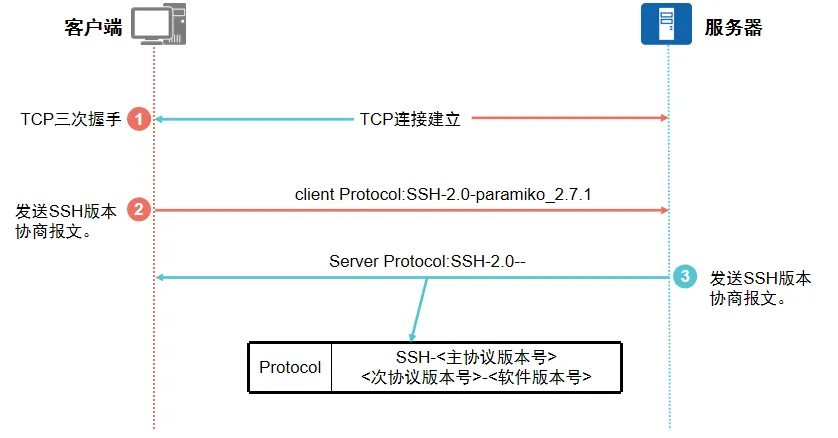

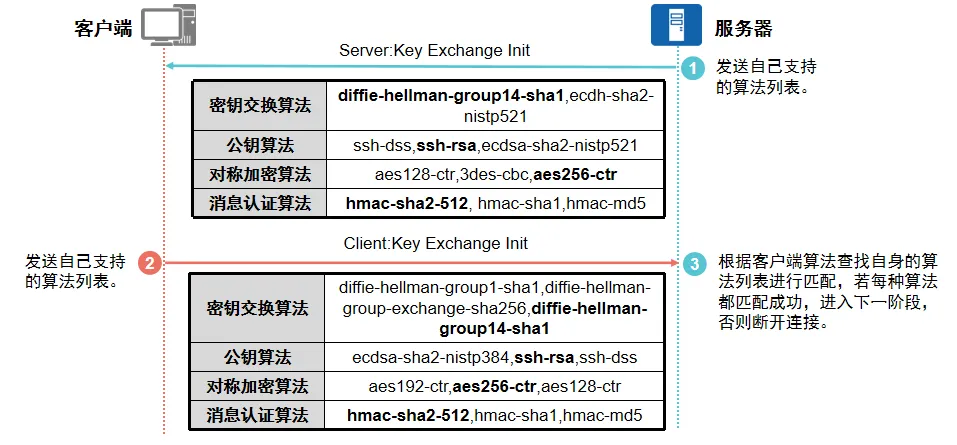

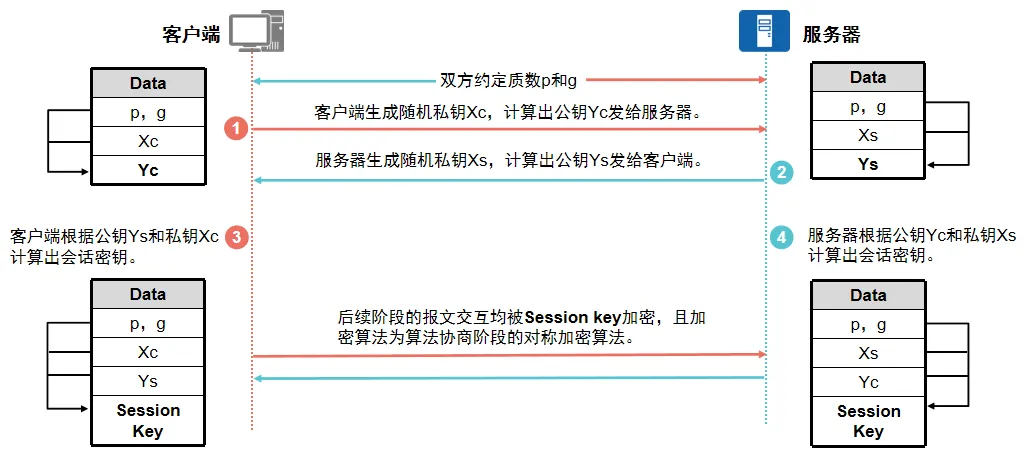

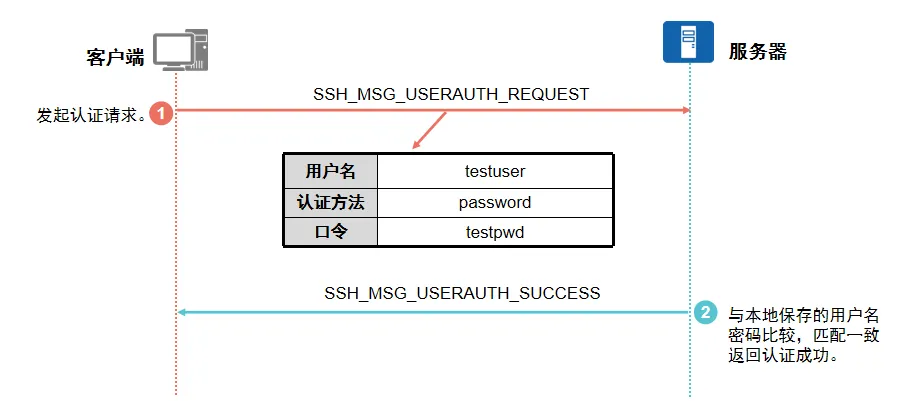

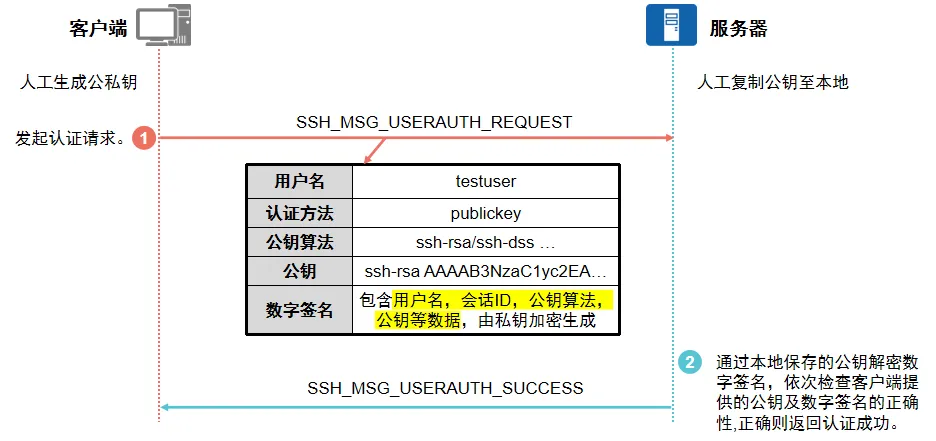

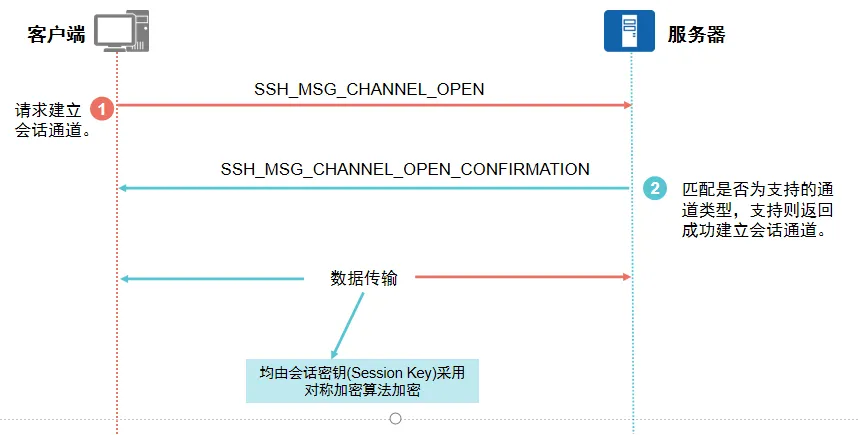

最近年底都在忙,然后这两天好点抽空更新一下。前面基本把常见的VPN都学习了一遍,后面的内容应该又继续深入一点。 ## 一、SSH简介 SSH(Secure Shell,安全外壳协议)是一种用于在不安全网络上进行安全远程登录和实现其他安全网络服务的协议。SSH协议由三个组件构成:**SSH传输层协议**,**SSH用户认证协议**,**SSH连接协议**。  其实我们网络工程师对这个应该不陌生,很多的如设备登录、远程等都通过这个协议来进行。我刚开始工作时候是用的telnet,简单快捷但是随着工作的深入,的确还是要注意一下安全的规范,后面就逐渐都使用SSH了,今天来学习下SSH的原理与应用。 ### 1.1 SSH传输层协议 SSH传输层协议是一个安全传输协议。SSH传输层通常建立在TCP/IP连接上,但也可以在任何其他可靠的数据流上建立。 SSH传输层协议协商了所有的密钥交换算法、公钥算法、对称加密算法、消息认证算法等。 |算法类别| 算法功能| 算法名称| |---|----|---| |密钥交换算法| 用于产生会话密钥| diffie-hellman-group14-sha1, diffie-hellman-group1-sha1…| |公钥算法 |用于进行数字签名和用户认证| ssh-rsa,ssh-dss …| |对称加密算法 |用于会话的加密 |aes128-ctr,3des-cbc …| |消息认证算法 |用于数据完整性认证 |hmac-sha1,hmac-md5 …| 就是和之前的VPN类似先协商好对应的算法参数。 ### 1.2 SSH用户认证协议 SSH用户认证协议为服务器提供客户端的用户鉴别。它运行在传输层协议上。SSH用户认证协议提供两种认证方法:**口令认证**和**公钥认证**。 - 口令认证:客户端通过用户名和密码登录到服务器,完成用户认证。 - 公钥认证:服务器通过公钥解密客户端的数字签名,完成用户认证。  常见的比如密码认证和密钥认证。 ### 1.3 SSH连接协议 SSH连接协议将加密的会话连接多路复用成若干个逻辑通道,它提供了交互式登录会话,远程执行命令,TCP/IP连接转发和X11连接转发等功能。所有通道都复用一个会话连接。 SSH连接协议在SSH传输层和SSH用户认证协议之上运行。  TCP/IP连接转发能够将其他TCP端口的网络数据通过SSH通道来转发,并保证了安全性。 Telnet、SMTP、IMAP和其他一些基于TCP/IP的不安全协议都可以通过SSH转发变得安全,避免了用户名,密码以及隐私信息的明文传输。 X11中的X是X协议,11是X协议的第11个版本。Linux的图形化界面,底层都是基于X协议。 ## 二、SSH的工作原理 在整个通讯过程中,为实现SSH的安全连接,服务器端与客户端要经历如下五个阶段: - 版本协商阶段:SSH目前包括SSH1和SSH2两个版本,双方通过版本协商确定使用的版本。 - 算法协商阶段:SSH支持多种加密算法,双方根据本端和对端支持的算法,协商出最终使用的加密算法。 - 密钥交换阶段:通过密钥交换算法生成会话密钥,此后双方的会话均通过会话密钥加密。 - 用户认证阶段:SSH客户端向服务器端发起认证请求,服务器端对客户端进行认证。 - 会话交互阶段:认证通过后,服务器端和客户端进行信息的交互。  ### 2.1 版本协商阶段 客户端和服务器交互SSH版本协商报文,确定V1或V2版本。 服务端打开端口22,等待客户连接。 客户端向服务端发起TCP连接,双方完成握手并建立连接。 客户端向服务端发送第一个报文,包括版本标志字符串,格式为 “协议版本号 次协议版本号 软件版本号”。 服务端收到报文后,解析协议版本号,如果客户端的协议版本号比自己的低,且服务端能支持客户端的低版本,就使用客户端的协议号,否则使用自己的协议版本号。  ### 2.2 算法协商阶段 客户端和服务器交互自己支持的算法列表,该列表包括四种算法的具体算法名称。 算法协商过程为:从客户端的算法列表取出第一个算法,服务器在自身的算法列表中查找,若匹配上相同的算法,则协商成功,继续协商下一种算法;否则继续从客户端的该种算法列表中取出下一个算法,在服务器端的算法列表中匹配,直到匹配成功。  ### 2.3 密钥交换阶段 根据密钥交换算法,双方动态地产生会话密钥用于后续会话加密。会话密钥无法被第三者截获,安全可靠。  ### 2.4 用户认证阶段 密码认证: 用户认证阶段有口令认证和公钥认证两种方式。其中口令认证过程为:客户端发送携带用户名和口令的认证请求,服务器与本地用户数据进行匹配认证。  公钥认证过程为:客户端发送携带数字签名的认证请求,服务器通过公钥解密数字签名进行认证。  ### 2.5 会话交互阶段 用户完成认证后,客户端向服务器发起建立通道请求,进行数据传输。  然后开始数据交互。 总结:SSH协议包括**SSH传输层协议**,**SSH用户认证协议**,**SSH连接协议**。建立连接需要经过版本协商、算法协商、密钥交换、用户认证、会话交互等阶段实现安全的数据交互。下次再来做一些实验来验证。

Chuck

2025年1月21日 15:12

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

分享

链接

类型

密码

更新密码